Windows 11‘in güvenliğini artırma çabalarının bir parçası olarak Microsoft, Yeni Teknoloji LAN Yöneticisi (NTLM) kimlik doğrulama protokolünü devre dışı bırakmayı ve Kerberos’u işletim sistemine daha fazla uygulamayı planladığını söylüyor.

Şirkete göre, Kerberos kimlik doğrulama protokolü uzun yıllardır kullanılıyor ve iyi çalışıyor, ancak her senaryoda değil, bu nedenle yerel Etki Alanı Denetleyicisine (DC) bağlantı gerektirmediği, yerel hesaplar için çalıştığı ve hedef sunucunun kimliğini gerektirmediği için NTLM hala kullanılıyor.

Bu mevcut kurulumla ilgili sorun, NTLM’nin Kerberos kadar güvenli olmaması ve birçok geliştirici ve kuruluşun daha az güvenli kimlik doğrulama yöntemini uygulamalarına ve hizmetlerine sabit olarak kodlamasıdır.

Sınırlamalar ve güvenlik risklerinin bir sonucu olarak Microsoft, Kerberos’u daha cazip hale getirmek için bazı iyileştirmeler üzerinde çalışıyor ve ardından Windows 11’de NTLM‘yi devre dışı bırakıyor.

İlk gelişme, bir DC’ye görüş hattı olmayan bir cihazın görüş hattı olan bir sunucu aracılığıyla kimlik doğrulaması yapmasına olanak tanıyan yeni bir genel uzantı olan IAKerb’dir. Bu çözüm, uygulamanın bir Etki Alanı Denetleyicisine görüş hattı gerektirmesine gerek kalmadan Kerberos’tan gelen istekleri proxy’lemek için Windows kimlik doğrulama yığınını kullanır. Ayrıca IAKerb, yeniden oynatma veya aktarma saldırılarını önlemek için aktarım sırasında şifreleme ve güvenlik sunar, bu da onu uzaktan kimlik doğrulama için uygun hale getirir.

İkinci gelişme, Kerberos aracılığıyla yerel hesap kimlik doğrulamasını desteklemek için Güvenli Hesap Yöneticisi’nin (SAM) üzerine Anahtar Dağıtım Merkezi’nin (KDC) uygulanmasıdır. Bu özellik, DNS, netlogon veya DCLocator gibi diğer kurumsal hizmetler için destek eklemeden veya yeni bir bağlantı noktası açmadan Windows’un Kerberos mesajlarını uzaktaki yerel bilgisayarlar arasında iletmesine izin vermek için IAKerb’i kullanır.

IAKerb’e benzer şekilde KDC de kimlik doğrulama mekanizmasının güvenliğini artırmak için Gelişmiş Şifreleme Standardı (AES) şifrelemesini kullanır.

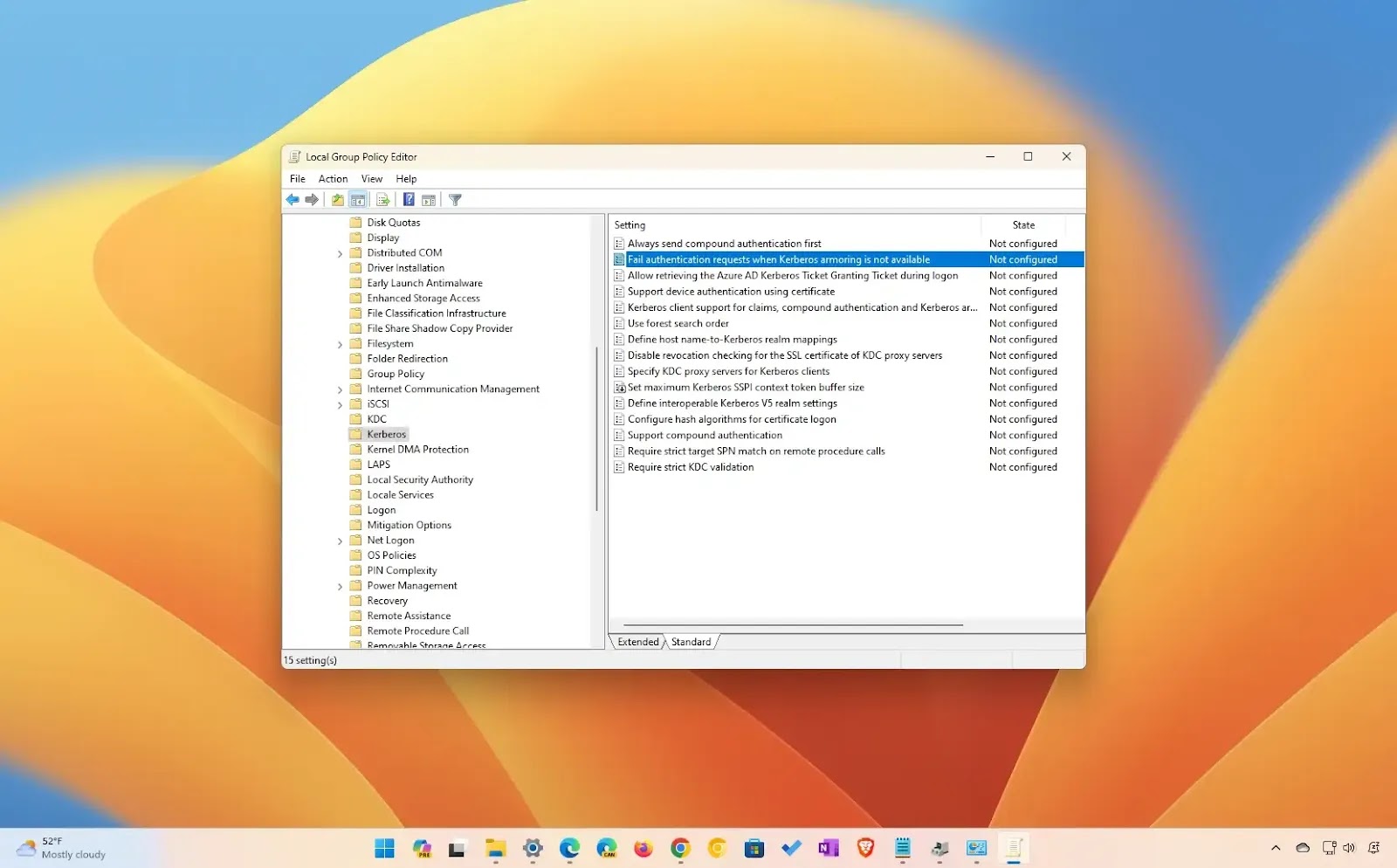

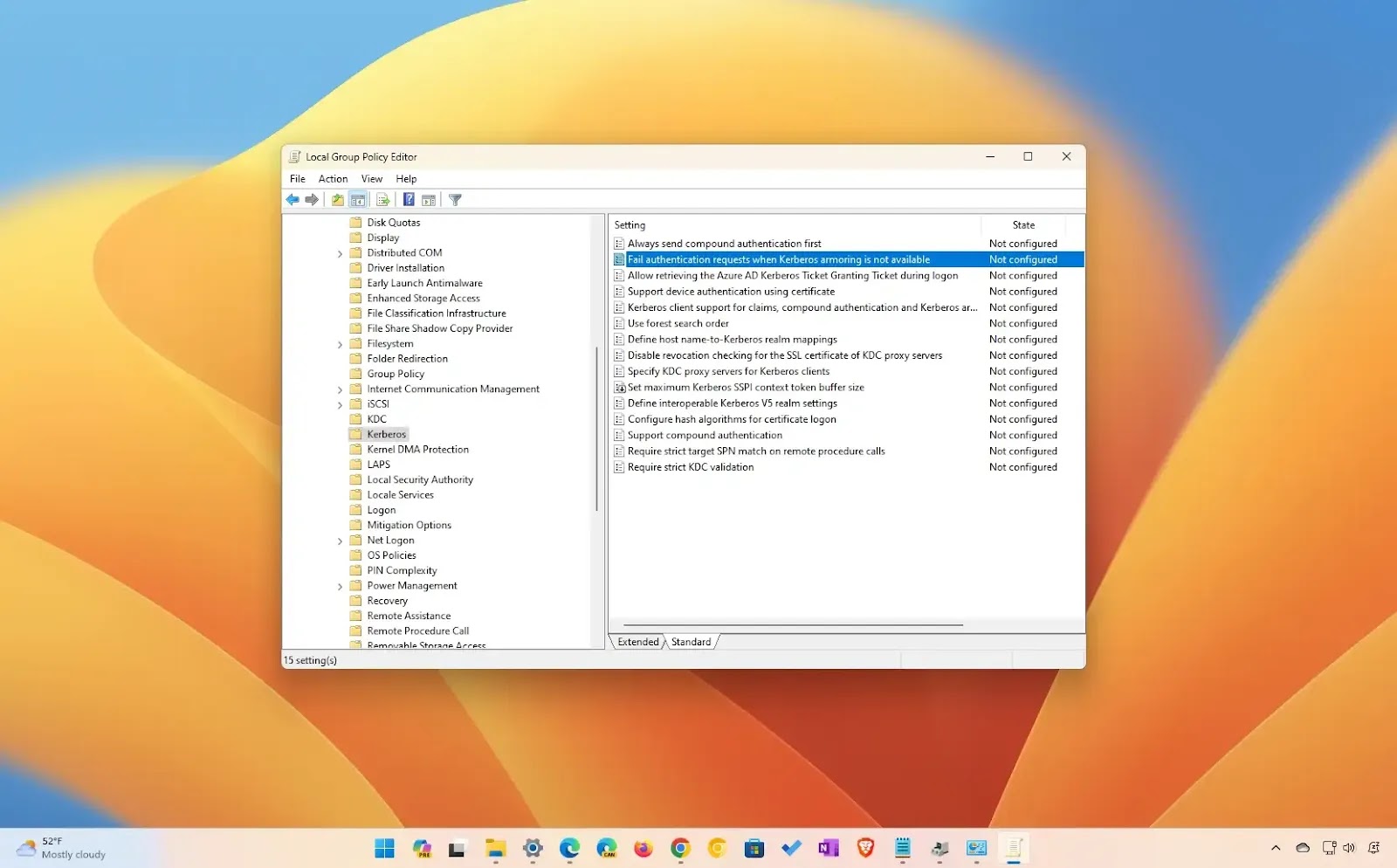

Ayrıca şirket, Kerberos için IAKerb ve KDC’den yararlanmak üzere Negotiate protokolünü kullanmaları için NTLM’nin sabit kodlu bir uygulamasını kullanan işletim sistemindeki mevcut bileşenler üzerinde çalışacağını da açıkladı.

Şirket ayrıca bu değişikliklerin yapılandırmaya gerek kalmadan (çoğu senaryoda) otomatik olarak dağıtılacağını ve protokolün bir geri dönüş mekanizması olarak öngörülebilir gelecekte desteklenmeye devam edeceğini söyledi. Şirket ayrıca kuruluşların protokolü izlemelerine ve kontrol etmelerine olanak tanımak için NTLM yönetim kontrollerini de güncelliyor.